- Подбор пароля Wi-Fi утилитой aircrack-ng

- А где же уязвимость?

- Так как же взломать?

- Шаг 1. Определяем интерфейс

- Шаг 2. Переводим сетевой адаптер в режим мониторинга

- Шаг 3. Перехватываем трафик

- Шаг 4. Концентрируем перехват на конкретной точке доступа.

- Шаг 5. Получение handshake

- Шаг 6. Подбираем пароль

- Сколько времени это займёт?

- Советы при использовании

- WiFi Crack: обзор возможностей, инструкция и база паролей

- Инструкция

- Минусы данного метода

Подбор пароля Wi-Fi утилитой aircrack-ng

В начале 1990-х годов, когда Wi-Fi только появился, был создан алгоритм Wired Equivalent Privacy, который должен был обеспечивать конфиденциальность Wi-Fi сетей. Однако, WEP оказался неэффективным алгоритмом защиты, который легко взломать.

На смену пришел новый алгоритм защиты Wi-Fi Protected Access II, который сегодня применяют большинство точек доступа Wi-Fi. WPA2 использует алгоритм шифрования, AES, взломать который крайне сложно.

А где же уязвимость?

Недостаток WPA2 заключается в том, что зашифрованный пароль передается при подключении пользователей во время так называемого 4-way handshake (4-х стороннего рукопожатия). Если мы поймаем handshake, то узнаем зашифрованный пароль и нам останется лишь расшифровать его. Для этой цели мы воспользуемся aircrack-ng.

Так как же взломать?

Шаг 1. Определяем интерфейс

Для начала нужно узнать, какой сетевой интерфейс нам нужен, для этого вводим команду:

eth0 no wireless extensions. wlan0 IEEE 802.11abgn ESSID:off/any Mode:Managed Access Point: Not-Associated Tx-Power=15 dBm Retry short limit:7 RTS thr:off Fragment thr:off Encryption key:off Power Management:off lo no wireless extensionsВ моем случае всего три интерфейса, два из которых не имеют беспроводных расширений (no wireless extensions). Поэтому нас интересует только wlan0.

Шаг 2. Переводим сетевой адаптер в режим мониторинга

Перевод сетевого адаптера в режим мониторинга позволит нам видеть беспроводной трафик, подходящий рядом с нами. Для того чтобы сделать это, вводим команду:

Обратите внимание, что airmon-ng переименовал ваш интерфейс (у меня он стал называться mon0, но вам, все же, стоит проверить).

Шаг 3. Перехватываем трафик

Теперь, когда наш сетевой адаптер находится в режиме мониторинга, мы можем захватить, подходящий мимо нас трафик, используя команду airodump-ng. Вводим:

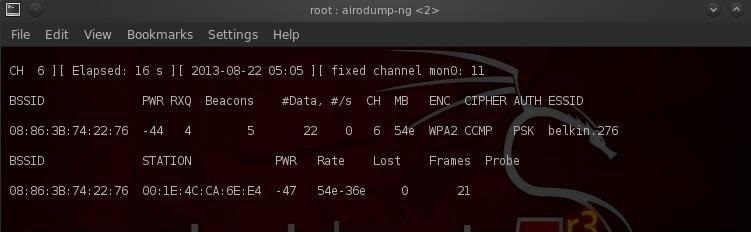

Обратите внимание, что все видимые точки доступа перечислены в верхней части экрана, а клиенты — в нижней части экрана.

Шаг 4. Концентрируем перехват на конкретной точке доступа.

Наш следующий шаг — сосредоточить наши усилия на одной из точек доступа и на ее канале. Нас интересует BSSID и номер канала точки доступа, которую мы будем взламывать. Давайте откроем еще один терминал и введем:

$ airodump-ng --bssid 08:86:30:74:22:76 -c 6 -w WPAcrack mon0- 08:86:30:74:22:76 BSSID точки доступа

- -c 6 канал на котором работает точка доступа Wi-Fi

- WPAcrack файл в который запишется handshake

- mon0 сетевой адаптер в режиме мониторинга

Шаг 5. Получение handshake

Чтобы захватить зашифрованный пароль, нам нужно, чтобы клиент прошел аутентификацию (подключился к Wi-Fi). Если он уже аутентифицирован, мы можем его деаутентифицировать (отключить), тогда система автоматически повторно аутентифицируется (подключится), в результате чего мы можем получить зашифрованный пароль.

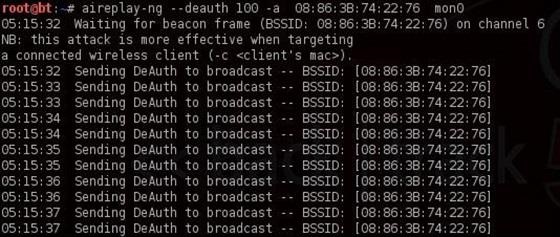

То есть нам просто нужно отключить подключенных пользователей, чтобы они подключились снова. Для этого открываем ещё один терминал и вводим:

$ aireplay-ng --deauth 100 -a 08:86:30:74:22:76 mon0- 100 количество пользователей, которые будут деаутентифицированы

- 08:86:30:74:22:76 BSSID точки доступа

- mon0 сетевой адаптер

Обратите внимание на верхнюю строку справа, airodump-ng вывел: «Handshake WPA». То есть, мы успешно захватили зашифрованный пароль! Это первый шаг к успеху!

Шаг 6. Подбираем пароль

Теперь, когда у нас есть зашифрованный пароль в нашем файле WPAcrack, мы можем запустить подбор пароля. Но для этого нам нужно иметь список с паролями которые мы хотим использовать. Найти такой список можно за 5 минут в Гугле. Я, же, буду использовать список паролей по умолчанию, включенный в aircrack-ng: BackTrack darkcOde.

Открываем новый терминал и вводим:

$ aircrack-ng WPAcrack-01.cap -w /pentest/passwords/wordlists/darkc0de- WPAcrack-01.cap файл в который мы записывали handshake (airodump-ng приписал в конце -01.cap)

- /pentest/passwords/wordlist/darkc0de абсолютный путь к списку паролей

Сколько времени это займёт?

Этот процесс может занять много времени. Все зависит от длины вашего списка паролей, вы можете ждать от нескольких минут до нескольких дней. На моем двухъядерном процессоре Intel aircrack-ng подбирает чуть более 800 паролей в секунду.

Когда пароль будет найден, он появится на вашем экране. Будет ли подбор пароля успешным или нет, зависит от вашего списка. Если у вас не получилось подобрать пароль по одному списку, не отчаивайтесь, попробуйте другой.

Советы при использовании

- Данный вид атаки эффективен для подбора пароля по списку, но практически бесполезен для рандомного подбора. Все дело во времени. Если Wi-Fi защищён средним паролем из латинских букв и цифр, то рандомный подбор займёт несколько лет.

- При выборе списка паролей обязательно учитывайте географические факторы. Например, нет смысла делать подбор в ресторане Парижа по русскому списку паролей.

- Если вы взламываете домашний Wi-Fi, то постарайтесь узнать какие либо персональные данные жертвы (имя, фамилия, дата рождения, кличка собаки и.т.д.) и сгенерировать дополнительный список паролей из этих данных.

- После того как поймали handshake отключаете работу aireplay-ng (не заставляйте страдать простых пользователей).

WiFi Crack: обзор возможностей, инструкция и база паролей

Это достаточно простая программа для взлома паролей от Wi-Fi сетей ваших соседей. Сразу скажу, что я никого не призываю это делать и статья была создана только в ознакомительных целях, для повышения грамотности. Также я хочу показать людям, что ставить простые пароли от домашней сети – «не есть хорошо» и они просто взламываются. Сегодня мы поговорим о «WiFi Crack» и как ею пользоваться.

Портал WiFiGid.ru против взлома любого рода. Статья написана в образовательных целях исключительно для тестирования на своих беспроводных сетях.

Инструкция

Сразу скажу, что это одна из самых простых программ для взлома Wi-Fi. Да и она не совсем взламывает. Её принцип действия основан на брут переборе. То есть берётся база самых популярных паролей и просто идёт постоянный перебор. Давайте посмотрим на примере.

- Скачать программу можно с нашего сайта тут .

- Она портативная и поэтому установки не требует. Можно запустить прямо из архива, но лучше её разархивировать в любой место на компьютере.

- Далее запускаем файл «exe».

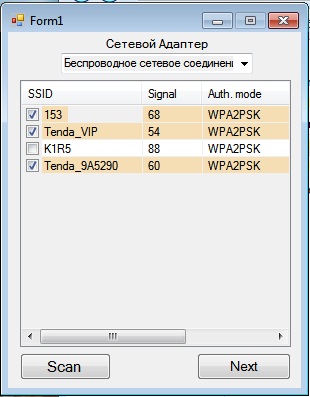

- Система сразу же найдёт название всех ближайших сетей.

- Смотрите, в программу вшита база популярных паролей. Но есть небольшой нюанс, эти пароли популярны на западе. Также их очень мало. Для вас я подготовил 9 миллионов паролей. Их можно скачать тут . Можете использовать их или поискать в интернете свои базы. Для того чтобы их использовать перенесите из архива файл «9mil.txt» в папку с программой. Но так, чтобы «9mil.txt» файл был в одной папке с «exe».

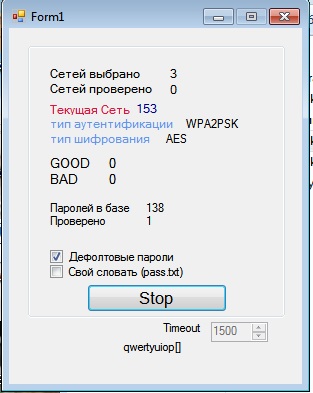

- Удалите старый файлик «pass.txt», а новый, который «9mil.txt» переименуйте в «pass.txt». Перед запуском программы поставьте галочку «Свой словарь (pass.txt)», чтобы он использовал эту базу. После этого нажимаем «Start» и программа начинает поочередно пытаться подключиться к роутеру, используя каждый ключ из базы. Значение Timeout я не менял, и оно по умолчанию имеет значение в 1,5 секунды. Для 9 000 000 паролей всё можно поставить поменьше значение – 500 (меньше 500 не установишь). В общем поэкспериментируйте.

- Если ключ будет взломан, то вы увидите в поле GOOD значение 1, а в файлике появится «Good.txt» с паролем и именем вай-фай сети.

Минусы данного метода

И так сразу предупрежу, что программа не даёт вам 100 % вероятности взлома, потому что она не взламывает роутеры, а именно делает перебор, постоянно пытаясь подключиться. Но шанс всё же есть. Так что если сосед ваш поставил простой ключ, то вероятность взлома повышается.

Wi-Fi Cracker лучше всего ставить на ночь, когда вам комп или ноут не нужны. За это время возможно программа сможет подобрать ключ. В качестве рекомендаций, можете «прошерстить» интернет и найти свою базу брут паролей на других сайтах. Ещё один нюанс – подбор происходит достаточно медленно. Максимальная скорость 1 подключение раз в пол секунды. С большими базами можно на это потратить очень много времени.

ПРОСЬБА! Уважаемые читатели опишите и свой опыт использования WiFiCrack программы – удалось ли вам кого-нибудь взломать?