- Windows → Linux

- Взаимодействие по протоколу XDMCP с использованием X-сервера для Windows

- Взаимодействие по протоколу RDP

- Взаимодействие по протоколу RDP и vino

- Astra → Windows

- XfreeRDP

- Linux → Linux

- VNC

- Зашифрованный канал связи ssh

- Не зашифрованный XDMCP

- Настройка X11 forwarding используя ssh в Unix/Linux

- Настройка X11 forwarding используя ssh в Unix/Linux

- Установка ПО для настройки X11 forwarding используя ssh в Unix/Linux

- Установка xauth в Debian/Ubuntu

- Установка xauth в CentOS/RedHat

- Установка xauth в Fedora

- Установка xauth для других Unix/Linux ОС

- Настройка X11 forwarding используя ssh в Unix/Linux

- Использование X11 forwarding через ssh в Unix/Linux

- How to use X11 forwarding in SSH as a root or sudo user

- Steps to use SSH X11-Forwarding for sudo or su:

- 🖧 Как настроить проброс X11 SSH на Linux

- Что такое проброс X11?

- Настройка проброса X11 SSH на Linux

- Настройка проброса X11 в Putty

Windows → Linux

Взаимодействие по протоколу XDMCP с использованием X-сервера для Windows

Необходимо установить на windows открытый и бесплатный проект: Х сервер: VcXsrv

Для работы VcXsrv необходим Windows7 или выше c обновлением KB2999226. Service Pack1 для Windows7 ломает взаимодействие по rdp, но если поставить все обновления до 1.09.2016 функциональность rdp восстанавливается.

На сервере Astra-Linux в /etc/X11/fly-dm/Xaccess заменить localhost на *, и перезагрузить ОС или сервис fly-dm.

На windows клиенте запустить Xlaunch

Выбрать One large window

Выбрать XDMCP сессию

Поиск хостов

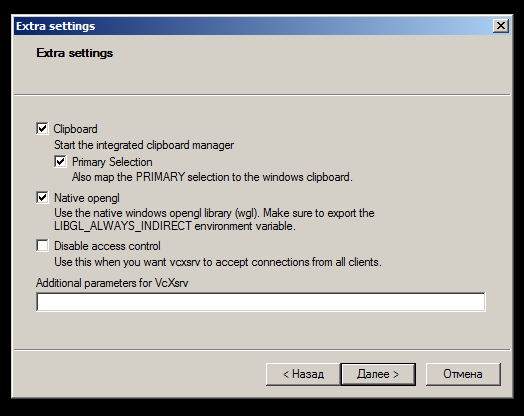

оставить параметры по умолчанию

И готово

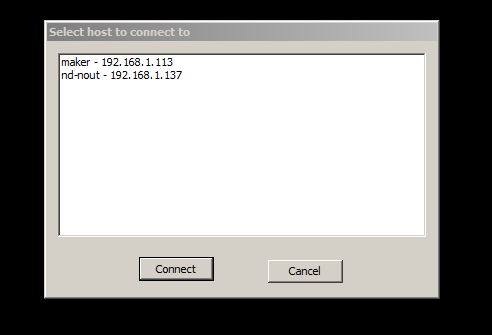

Появится окно с хостами, где разрешено удаленное подключение по XDMCP

Необходимо выбрать нужный хост и нажать коннект

Взаимодействие по протоколу RDP

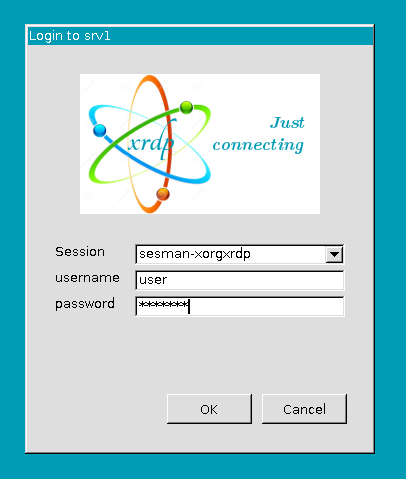

При подключении через «удаленный рабочий стол» выбрать » session-xorgxrdp «

Ввести логин, пароль и нажать «ОК»

При подключении создается отдельная сессия.

Взаимодействие по протоколу RDP и vino

Наши разработчики сделали вариант xrdp и vino, позволяющие использовать режим «интерактивной доски» с авторизацией клиентов. Также это подойдет для настройки удаленного доступа.

P.S. Это ПО будет сертифицировано в составе Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.6).

Скачать vino и libtelepathy_glib:

sudo dpkg -i ~/Загрузки/vino_3.20.2-1astra1_amd64.deb

sudo dpkg -i ~/Загрузки/ libtelepathy-glib0_0.18.2-2_amd64.deb

Нужно запустить (из под учетной записи пользователя) vnc-сервер командой:

Настройка пароля для vnc-сервера.

Для того, чтобы vnc-сервер запрашивал пароль, при подключение клиентской машины, на сервере необходимо установить пакет libglib2.0-bin

gsettings set org.gnome.Vino authentication-methods «[‘vnc’]»

gsettings set org.gnome.Vino vnc-password «$(echo -n «пароль» | base64)»

Настройка vnc-клиента.

Для подключения пользовательской машины к серверу необходимо воспользоваться стандартным rdp клиентом, указав ip-адрес сервера:

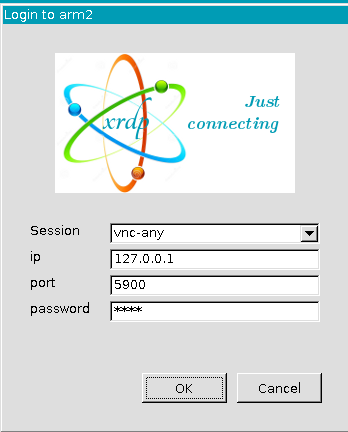

При подключении к серверу, в меню приглашения выбрать пункт vnc-any, указать ip-адрес сервера, и пароль к сессии:

Astra → Windows

XfreeRDP

«Система» -> «Удалённый доступ» -> «Предоставить возможность подключения к другим компьютерам с рабочими столами любой версии».

Linux → Linux

VNC

сервер (Astra):

Залогиниться в системе под пользователем

Запустить сервер VNC:

описание:

VNC-сервер позволяет подключаться к текущему сеансу пользователя других клиентов

Зашифрованный канал связи ssh

На сервере установить в /etc/ssh/sshd_config

X11Forwarding yes X11UseLocalhost no

ForwardX11 yes ForwardX11 Trusted yes

Не зашифрованный XDMCP

сервер: fly-dm

клиент: fly-dm

На сервере Astra-Linux в /etc/X11/fly-dm/Xaccess заменить localhost на *

# In all cases, xdm uses the first entry which matches the terminal; # for IndirectQuery messages only entries with right hand sides can # match, for Direct and Broadcast Query messages, only entries without # right hand sides can match. # * #any host can get a login window #

и перезапустить fly-dm:

Настройка X11 forwarding используя ssh в Unix/Linux

Настройка X11 forwarding используя ssh в Unix/Linux

X11 forwarding — это механизм, позволяющий отображать на локальном клиентском компьютере графические интерфейсы X11 программ, запущенных на удаленном Unix/Linux сервере. SSH имеет возможность безопасного туннелирования X11 соединений, так что сеансы X11 forwarding-а шифруются и инкапсулируются. Если вы хотите настроить X11 forwarding через SSH, то данная тема именно для вас.

Установка ПО для настройки X11 forwarding используя ssh в Unix/Linux

Для X11 forwarding-а на удаленном сервере не требуется полная система X11. Однако, серверу необходимо установить xauth. xauth — это утилита, которая поддерживает конфигурации Xauthority, используемые сервером и клиентом для аутентификации сеансов X11. Чтобы установить xauth, выполните следующие действия на удаленном сервере.

Установка xauth в Debian/Ubuntu

Установка xauth в CentOS/RedHat

# yum install -y xorg-x11-xauth xorg-x11-utils xorg-x11-fonts-* xorg-x11-apps xorg-x11-server-Xorg

Установка xauth в Fedora

Установка xauth для других Unix/Linux ОС

Можно создать docker контейнер и запустить его.

Настройка X11 forwarding используя ssh в Unix/Linux

И прописываем (приводим к виду):

X11Forwarding yes X11DisplayOffset 10

- Если используете Debian 6, Ubuntu или Linux Mint:

# systemctl restart ssh.service

$ sudo service sshd restart

Вышеупомянутая настройка, позволяет X11 форвардинг на хост сервера. Если вы хотели бы включить X11 forwarding для отдельного пользователя, вы можете использовать пользовательский файл конфигурации ssh (т. е. $HOME/.ssh/config). Таким образом, вы можете использовать переадресацию X11 только тогда, когда вы используете ssh для учетной записи пользователя. Открываем:

Мой файл выглядит следующим образом:

IdentityFile ~/.ssh/id_rsa Host * UseKeychain yes ForwardX11 no ServerAliveInterval 15 ForwardAgent yes ForwardX11Trusted yes GatewayPorts yes

Если используете Vagrant, то внутри его, можно пробросить следующие опции:

config.ssh.forward_agent = true config.ssh.forward_x11 = true

Ну и далее запускаем все это дело.

Использование X11 forwarding через ssh в Unix/Linux

На локальном хосте должна быть установлена система с X11, чтобы отображать удаленные программы. Для того чтобы выполнить форвардинг, выполните:

$ ssh -X remote_ssh_user@remote_server

После входа в систему вы можете запускать любую X11 программу на удаленном сервере, как обычно, и ее отображение будет отображаться на локальной клиентской машине.

Можно еще опции, передавать через коммандную строку:

$ ssh -o ForwardX11=yes user_name@your_remote_server

Безопастность при использовании X11 forwarding через ssh

Обычно, не рекомендуется всегда работать с «ForwardX11 yes». Поэтому, если вы хотите использовать свои SSH-соединения с пвыщенной безопасностью, лучше всего сделать следующее:

- Не прописывать «ForwardX11 yes» в ваш «$HOME/.ssh/confi»g файл.

- Используйте «ForwardingX11» только когда вам это необходимо, используя «ssh -X your_user@your_server».

- Если вы можете, полностью отключите «X11Forwarding» на вашем сервере.

Вот и все, статья «Настройка X11 forwarding используя ssh в Unix/Linux» завершена.

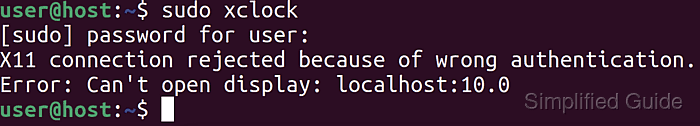

How to use X11 forwarding in SSH as a root or sudo user

X11-Forwarding allows you to execute graphical programs remotely and forward the display to your local machine. This can be done via SSH and requires specific permission and configuration.

You could be switching your user to other users such as root if you’re doing system administration work, and X11-Forwarding will fail with Can’t open display, or X11 connection rejected because of wrong authentication errors.

$ sudo xclock [sudo] password for user: X11 connection rejected because of wrong authentication. Error: Can't open display: localhost:10.0

This is because X11-Forwarding using SSH requires the correct value for ~/.Xauthority file and DISPLAY environment variable, which is only automatically set for the users directly connecting to the remote host, and not for the user that the initial user switches to.

Steps to use SSH X11-Forwarding for sudo or su:

$ ssh -X remote-host user@remote-host's password: Welcome to Ubuntu 20.10 (GNU/Linux 5.8.0-26-generic x86_64) * Documentation: https://help.ubuntu.com * Management: https://landscape.canonical.com * Support: https://ubuntu.com/advantage 0 updates can be installed immediately. 0 of these updates are security updates. Last login: Sun Nov 1 21:17:13 2020 from 192.168.111.27

$ xauth list $DISPLAY host/unix:10 MIT-MAGIC-COOKIE-1 742d024faeb3d29a15ff06f1b8c3b21e

$ cat ~/.Xauthority host10MIT-MAGIC-COOKIE-1t-O��Қ��ò

$ echo $DISPLAY localhost:10.0

$ sudo su - [sudo] password for user: root@host:~#

# xauth add host/unix:10 MIT-MAGIC-COOKIE-1 742d024faeb3d29a15ff06f1b8c3b21e

# cat ~/.Xauthority host10MIT-MAGIC-COOKIE-1t-O��Қ��ò

# export DISPLAY=localhost:10.0

🖧 Как настроить проброс X11 SSH на Linux

Мануал

Что такое проброс X11?

Это метод, позволяющий пользователю запускать графические приложения, установленные на удаленной системе Linux, и пересылать эти окна приложений (экран) в локальную систему.

Удаленная система не должна иметь X-сервер или графическое окружение рабочего стола.

Следовательно, настройка пересылки X11 с использованием SSH позволяет пользователям безопасно запускать графические приложения через сеанс SSH.

Настройка проброса X11 SSH на Linux

- Удаленный сервер – сервер CentOS 8 (без графического интерфейса).

- Локальная система – Ubuntu 20.04 LTS с Gnome DE.

Настройка пересылки X11 тривиальна.

Убедитесь, что вы установили «xauth» в системе удаленного сервера.

Если он не установлен, выполните следующую команду от имени пользователя root или sudo:

Перейдите на удаленную систему (в моем случае это CentOS 8) и отредактируйте файл «/etc/ssh/ssh_config», используя ваш любимый редактор:

Добавьте / измените следующую строку:

Затем создайте файл «.Xauthority» с помощью команды:

centos8.itsecforu.lan10MIT-MAGIC-COOKIE-1��-cU�b ���(O��W

Наконец, убедитесь, что ваша переменная «DISPLAY» не пуста, выполнив следующую команду:

Готово! Мы настроили проброс X11.

Теперь перейдите на вашу клиентскую систему (в моем случае это Ubuntu 20.04) и получите доступ к удаленному серверу через SSH, используя команду:

Замените «root@192.168.225.52» на имя пользователя и IP-адрес удаленного сервера.

Затем запустите приложение с графическим интерфейсом из этого сеанса SSH.

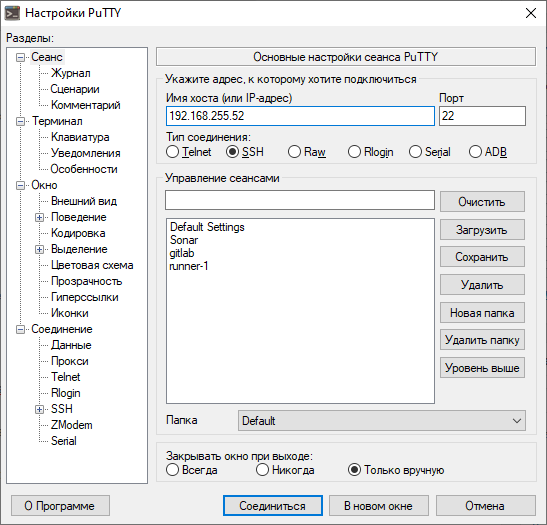

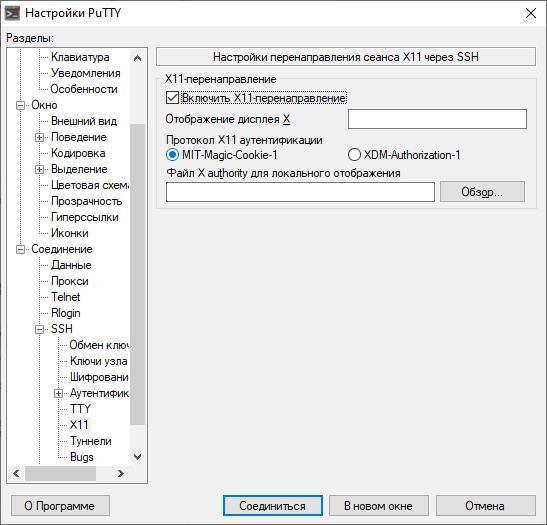

Настройка проброса X11 в Putty

Если вы используете клиент Putty для доступа к удаленным системам, введите IP-адрес или имя хоста вашей удаленной системы на вкладке Сеанс:

Пожалуйста, не спамьте и никого не оскорбляйте. Это поле для комментариев, а не спамбокс. Рекламные ссылки не индексируются!

- Аудит ИБ (49)

- Вакансии (12)

- Закрытие уязвимостей (105)

- Книги (27)

- Мануал (2 305)

- Медиа (66)

- Мероприятия (39)

- Мошенники (23)

- Обзоры (820)

- Обход запретов (34)

- Опросы (3)

- Скрипты (114)

- Статьи (352)

- Философия (114)

- Юмор (18)

Anything in here will be replaced on browsers that support the canvas element

Что такое 404 Frame? Большинство инструментов для взлома веб-сайта находятся в 404 Frame. Итак, что же представляют собой команды? Вы можете отдавать команды, используя повседневный разговорный язык, поскольку разработчики не хотели выбирать очень сложную систему команд. Команды Команды “help” / “commands” показывают все команды и их назначение. Команда “set target” – это команда, которая должна […]

В этой заметке вы узнаете о блокировке IP-адресов в Nginx. Это позволяет контролировать доступ к серверу. Nginx является одним из лучших веб-сервисов на сегодняшний день. Скорость обработки запросов делает его очень популярным среди системных администраторов. Кроме того, он обладает завидной гибкостью, что позволяет использовать его во многих ситуациях. Наступает момент, когда необходимо ограничить доступ к […]

Знаете ли вы, что выполняется в ваших контейнерах? Проведите аудит своих образов, чтобы исключить пакеты, которые делают вас уязвимыми для эксплуатации Насколько хорошо вы знаете базовые образы контейнеров, в которых работают ваши службы и инструменты? Этот вопрос часто игнорируется, поскольку мы очень доверяем им. Однако для обеспечения безопасности рабочих нагрузок и базовой инфраструктуры необходимо ответить […]

Одной из важнейших задач администратора является обеспечение обновления системы и всех доступных пакетов до последних версий. Даже после добавления нод в кластер Kubernetes нам все равно необходимо управлять обновлениями. В большинстве случаев после получения обновлений (например, обновлений ядра, системного обслуживания или аппаратных изменений) необходимо перезагрузить хост, чтобы изменения были применены. Для Kubernetes это может быть […]

Является ли запуск сервера NFS в кластере Kubernetes хорошей идеей или это ворота для хакеров Одним из многочисленных преимуществ сетевой файловой системы является ее способность выполнять многократное чтение-запись. И как и все в наши дни, NFS – это просто еще одна служба, которую можно запустить в своем кластере Kubernetes. Однако является ли сервер NFS подходящей […]